腾讯游戏安全大赛2023题解(1)

找到明文

1.在64位Windows10系统上运行contest.exe, 找到明文的信息,作为答案提交(1分)。

答案:catchmeifyoucan

正常运行会在当前目录下的 contest.txt 去写入一个 ImVkImx9JG12OGtlImV+。

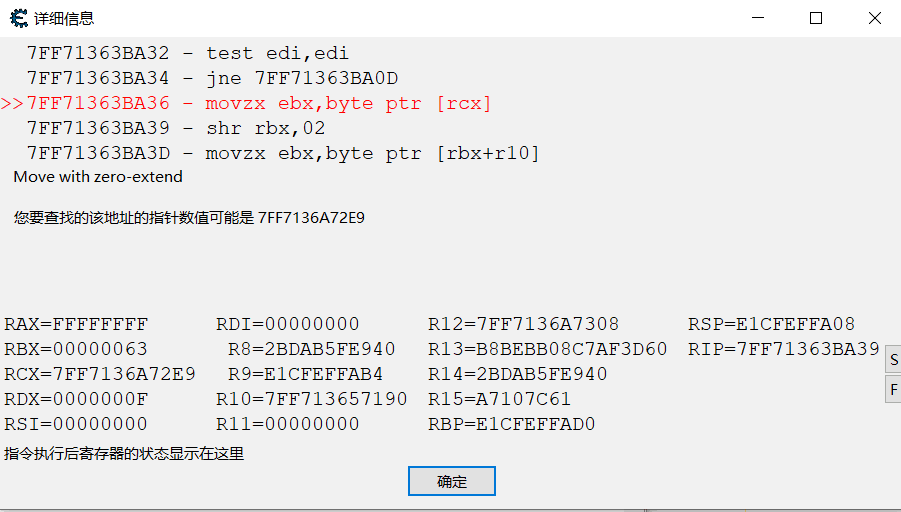

CE打开,先通过CE的memory view找到一串一直在变化的内存。

思路讲解

DLL不能直接使用 VirtualProtect 去修改内存属性,所以我们需要在注入之前,使用 VirtualProtectEx 先修改内存权限,再通过 WriteProcessMemory函数修复程序在 API 处下的一个钩子,这里是 inline hook,因此直接遍历模块寻找 ZwProtectVirtualMemory 函数把钩子取消。

取消之后,即可使用远程线程注入的方式去注入dll,远程注入的思路就是开辟一块远程内存,写入dll路径,创建远程线程回调 LoadLibraryA 函数去加载 DLL。

DLL主要就是作上面分析的一些PATCH内存的操作。

下面是源码:

注入器

复制代码 隐藏代码

#include<windows.h>

#include<iostream>

#include<time.h>

#include<stdlib.h>

#include<TlHelp32.h>

DWORD old;

SIZE_T written;

DWORD FindProcess() {

HANDLE hSnap = CreateToolhelp32Snapshot(TH32CS_SNAPPROCESS, 0);

PROCESSENTRY32 pe32;

pe32 = { sizeof(pe32) };

BOOL ret = Process32First(hSnap, &pe32);

while (ret)

{

if (!wcsncmp(pe32.szExeFile, L"contest.exe", 11)) {

printf("Find contest.exe Process %d\n", pe32.th32ProcessID);

return pe32.th32ProcessID;

}

ret = Process32Next(hSnap, &pe32);

}

return 0;

}

void InjectModule(DWORD ProcessId, const char* szPath)

{

HANDLE hProcess = OpenProcess(PROCESS_ALL_ACCESS, FALSE, ProcessId);

printf("进程句柄:%p\n", hProcess);

LPVOID lpAddress = VirtualAllocEx(hProcess, NULL, 0x100, MEM_COMMIT | MEM_RESERVE, PAGE_READWRITE);

SIZE_T dwWriteLength = 0;

WriteProcessMemory(hProcess, lpAddress, szPath, strlen(szPath), &dwWriteLength);

HANDLE hThread = CreateRemoteThread(hProcess, NULL, NULL, (LPTHREAD_START_ROUTINE)LoadLibraryA, lpAddress, NULL, NULL);

WaitForSingleObject(hThread, -1);

VirtualFreeEx(hProcess, lpAddress, 0, MEM_RELEASE);

CloseHandle(hProcess);

CloseHandle(hThread);

}

void UNHOOK(DWORD ProcessId) {

BYTE INS[] = {0x4C,0x8B,0xD1,0xB8,0x50};

HANDLE ths = CreateToolhelp32Snapshot(TH32CS_SNAPMODULE, ProcessId);

MODULEENTRY32 me;

me.dwSize = sizeof(me);

UINT64 addr=0;

if (Module32First(ths, &me))

{

do

{

if (addr=(UINT64)GetProcAddress(me.hModule, "ZwProtectVirtualMemory"))

{

printf("addr:%p\n", addr);

break;

}

} while (Module32Next(ths, &me));

}

CloseHandle(ths);

HANDLE hProcess = OpenProcess(PROCESS_ALL_ACCESS, FALSE, ProcessId);

VirtualProtectEx(hProcess, (void *)addr, 0x5, PAGE_EXECUTE_READWRITE, &old);

WriteProcessMemory(hProcess, (void *)addr, INS, 0x5, &written);

printf("written:%d\n", written);

VirtualProtectEx(hProcess, (void*)addr, 0x5, old, &old);

CloseHandle(hProcess);

}

int main() {

DWORD ProcessId = FindProcess();

while (!ProcessId) {

printf("未找到contest程序,等待两秒中再试\n");

Sleep(2000);

ProcessId = FindProcess();

}

printf("尝试去除钩子...\n");

UNHOOK(ProcessId);//去除钩子

printf("开始注入进程...\n");

InjectModule(ProcessId, "C:\\Users\\xia0ji233\\source\\repos\\T-contest\\x64\\Debug\\T-contest.dll");

printf("注入完毕\n");

}

dll

复制代码 隐藏代码

#include<Windows.h>

#include<time.h>

#include<stdio.h>

DWORD oldprot,ret;

PROC HookedFunction;

UINT64 Offset[3] = { 0xBA39 ,0xB9FD ,0xBA5D }, Len[3] = { 9,8,12 };//PATCH偏移和PATCH长度,这里皆patch为0x90(NOP)

BYTE Ins[] = {

0x41,0x88,0x06, //mov [r14],al

0x90, //nop

0x49,0x83,0xC6,0x00 //add r14, 0

};

UINT64 InsOffset = 0xBA05,InsLen=sizeof(Ins);

SIZE_T num;

BYTE buf = 0x90;

BYTE NOP[] = { 0x90,0x90, 0x90, 0x90, 0x90, 0x90, 0x90, 0x90, 0x90, 0x90, 0x90, 0x90, 0x90, 0x90, 0x90 };

void patch() {

UINT64 Base = (UINT64)GetModuleHandle(nullptr);

for (int i = 0; i < 3; i++) {

UINT64 addr = Base + Offset[i];

VirtualProtect((void *)addr, Len[i], PAGE_EXECUTE_READWRITE, &oldprot);

memcpy((void *)addr, NOP, Len[i]);

VirtualProtect((void*)addr, Len[i], oldprot, &oldprot);

}

printf("NOP done\n");

VirtualProtect((void*)(Base + InsOffset), InsLen,PAGE_EXECUTE_READWRITE, &oldprot);

memcpy((void *)(Base + InsOffset), Ins, InsLen);

VirtualProtect((void*)(Base + InsOffset), InsLen, oldprot, &oldprot);

printf("Instruction Patch Done!\n");

}

BOOL APIENTRY DllMain(HMODULE hModule,

DWORD ul_reason_for_call,

LPVOID lpReserved

)

{

switch (ul_reason_for_call)

{

case DLL_PROCESS_ATTACH:

patch();

case DLL_THREAD_ATTACH:

case DLL_THREAD_DETACH:

case DLL_PROCESS_DETACH:

break;

}

return TRUE;

}

本站资源来自互联网收集,仅提供信息发布

一旦您浏览本站,即表示您已接受以下条约:

1.使用辅助可能会违反游戏协议,甚至违法,用户有权决定使用,并自行承担风险;

2.本站辅助严禁用于任何形式的商业用途,若被恶意贩卖,利益与本站无关;

3.本站为非营利性网站,但为了分担服务器等运营费用,收费均为赞助,没有任何利益收益。

死神科技 » 腾讯游戏安全大赛2023题解(1)

一旦您浏览本站,即表示您已接受以下条约:

1.使用辅助可能会违反游戏协议,甚至违法,用户有权决定使用,并自行承担风险;

2.本站辅助严禁用于任何形式的商业用途,若被恶意贩卖,利益与本站无关;

3.本站为非营利性网站,但为了分担服务器等运营费用,收费均为赞助,没有任何利益收益。

死神科技 » 腾讯游戏安全大赛2023题解(1)